-

خانهخانه

-

مقالاتمقالات

-

فروشگاهفروشگاه

-

طراحی سایتطراحی سایت

-

درباره مادرباره ما

-

حمایت از ماحمایت از ما

-

ارتباط با ماارتباط با ما

اگر این مقاله را دوست دارید، لطفا آن را با دوستان خود به اشتراک بگذارید.

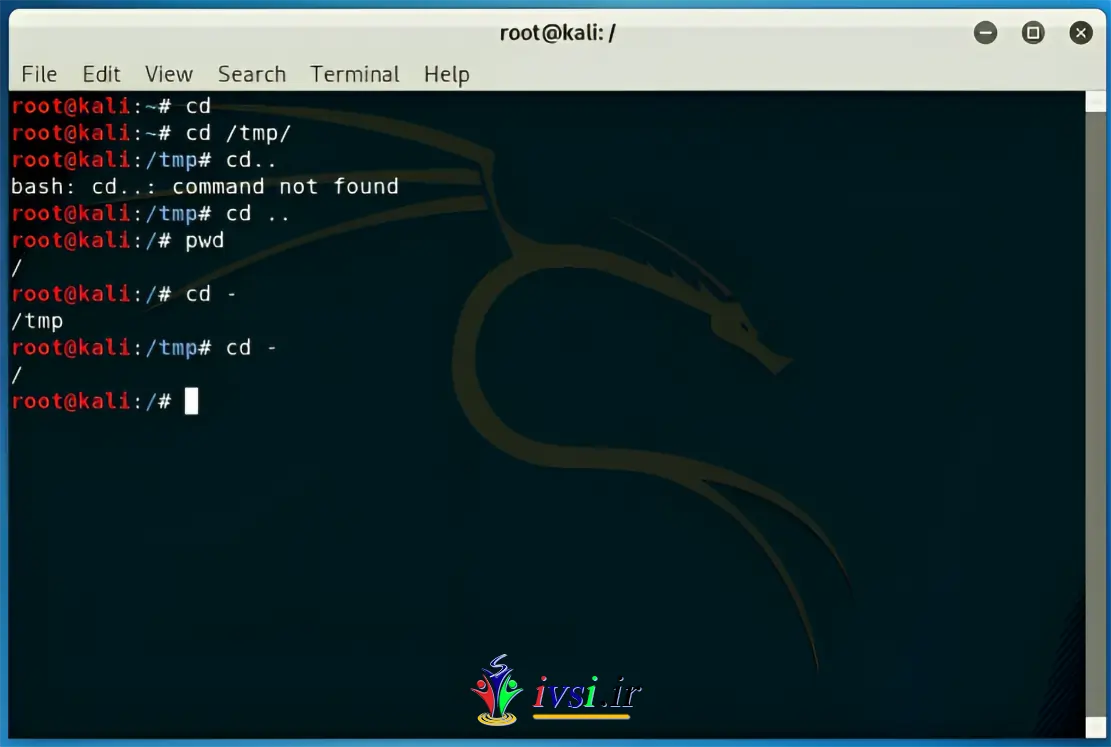

امروزه با پیشرفت فناوری و ارتباطات، استفاده از اینترنت برای هر فردی بسیار رایج شده است. بسیاری از شرکت ها و سازمان ها نیز برای ارائه خدمات خود در اینترنت، وبسایت هایی را راه اندازی کرده اند. اما همانطور که همه ما میدانیم، وبسایت ها نیز دارای نقاط ضعف و آسیب پذیری های خاص خود هستند که میتواند برای افراد بدنه تبدیل به فرصت ها و شکاف های امنیتی تبدیل شود. به همین منظور، برای شناسایی نقاط ضعف و پیشگیری از حملات بدجنسانه، استفاده از ابزارهایی نظیر “Nikto” در لینوکس کالی میتواند بسیار مفید و موثر باشد.

مرتبط: ۱۸ کد برتر برای تست امنیت در لینوکس کالی

Nikto یک ابزار رایگان و منبع باز برای اسکن و تست امنیت وب است که برای ارزیابی نقاط ضعف محتمل سایت ها و برنامه های وبسایت ایجاد شده است. این ابزار قابلیت های مهمی را برای شناسایی آسیب پذیری ها از جمله شماره نگارش سیستم مدیریت محتوا، امکانات پشتیبانی شده وبسرور، تنظیمات پیش فرض کاربر، فایل ها و مسیرهای مورد استفاده توسعه دهندگان و … فراهم می آورد. نرم افزار Nikto توسط تیم “سالت سکیوریتی” توسعه یافته است و به منظور تشخیص و آزمون امنیتی سیستم ها و تجهیزات هدف به کار می رود.

nikto -h [آدرس وبسایت]

مثلاً اگر بخواهیم وبسایت “example.com” را بررسی کنیم، دستور زیر را وارد می کنیم:

nikto -h example.com

نمونه های استفاده:

با استفاده از Nikto می توانید نسخه وبسرور مورد استفاده برای وبسایت را به سادگی شناسایی کنید. این اطلاعات می تواند برای مهاجمان با اختیار غیر مجاز استفاده شود. برای شناسایی نسخه وبسرور، دستور زیر را استفاده کنید:

nikto -h example.com

برخی از نقاط ضعف وبسایت ها ممکن است به دلیل وجود فایل ها و مسیرهای غیر امن باشد. با استفاده از Nikto، می توانید این فایل ها و مسیرها را پیدا کنید و بهبود امنیت وبسایت خود را تضمین کنید.

Nikto می تواند به طور خودکار آسیب پذیری های محتمل را در وبسایت شناسایی کند. با استفاده از این اطلاعات، می توانید تغییرات لازم را در وبسایت اعمال کنید و از حملات و دسترسی های غیرمجاز جلوگیری کنید.

ممکن است که کاربران نادانسته تنظیمات پیش فرضی را روی وبسایت خود داشته باشند که امنیت وبسایت را به خطر می اندازد. با استفاده از Nikto، می توانید این تنظیمات را شناسایی کرده و بررسی کنید که آیا این تنظیمات امن هستند یا خیر.

نیکتو (Nikto) یک نرمافزار باز است که در عملیات امنیتی استفاده میشود و برای اسکن کردن و آزمون تمامی مشکلات احتمالی امنیتی مربوط به وب سایتها استفاده میشود. این ابزار قابلیت تشخیص نقاط ضعف و مشکلات امنیتی مانند شروع سرور متروسکن را دارد. به عبارتی دیگر، نیکتو یک ابزار عمومی و غیرمخفی است و میتوان بدون هیچ محدودیتی از آن استفاده کرد.

Nmap و Nikto هر دو ابزار متن باز برای بررسی امنیت شبکه هستند، اما تفاوتهای زیر بین آنها وجود دارد:

بله، نیکتو (Nikto) یک ابزار امنیتی است که به صورت منبع باز عرضه میشود. کد منبع آن در دسترس عموم قرار دارد و به هر کسی اجازه میدهد تا آن را بررسی کند و در صورت نیاز تغییراتی را بر روی آن اعمال کند. این ویژگی، به جامعه امنیتی این امکان را میدهد که بهبودها و تغییرات را انجام داده و آن را با سایر افراد به اشتراک بگذارند. در نتیجه، شفافیت و قابل اعتماد بودن این ابزار افزایش مییابد.

نیکتو (Nikto) ابزار متن بازی است که برای بررسی نقاط آسیب پذیری در وب سایتها استفاده میشود. این ابزار رابط کاربری گرافیکی رسمی ندارد و به صورت خط فرمان در سیستمعاملهای مختلف قابل استفاده است. با این حال، برخی از توسعهدهندگان تلاش کردهاند تا رابط کاربری گرافیکی برای نیکتو پیاده سازی کنند، اما این رابط کاربری ها به صورت غیررسمی توسط شخص ثالث ساخته شدهاند و به میزان نیکتو به صورت خط فرمان نیستند.

بله، Nikto هنوز هم یک ابزار مفید برای بررسی امنیت و شناسایی ضعفهای احتمالی در وبسایتها میباشد. توسعه و بهروزرسانی مستمر این ابزار باعث شده استفاده از Nikto برای تست نفوذ و پیدا کردن آسیبپذیریها و نقاط ضعف سیستمهای وب پیشرفته باقی بماند. با این حال، برای استفاده موفق از Nikto نیاز است که نسخه جدید آن را دانلود و نصب کنید و با دقت از ابزار استفاده کنید تا نتایج مفیدی بدست آورید. همچنین، نیاز است که با مفهوم وکتورهای حمله و روشهای مختلف بررسی امنیت و آسیبپذیریها آشنا باشید تا بتوانید از Nikto به طور صحیح بهرهبرداری کنید.

مثال:

nikto -h

مثال:

nikto -host example.com

مثال:

nikto -hhost example.com -port 8080

مثال:

nikto -hhost example.com -ssl

مثال:

nikto -hhost example.com -Plugins +apache

مثال:

nikto -hhost example.com -id 1337

مثال:

nikto -hhost example.com -output /path/to/output.txt

مثال:

nikto -hhost example.com -Cgidirs "cgi-bin,scripts"

مثال:

nikto -hhost example.com -404string "Not Found"

مثال:

nikto -update

با استفاده از ابزار Nikto در لینوکس کالی، می توانید نقاط ضعف و آسیب پذیری های وبسایت خود را شناسایی کنید و اقدامات لازم برای بهبود امنیت وبسایت خود را انجام دهید. با دقت به نتایج به دست آمده از Nikto، می توانید از ورود مهاجمان و حملات غیر مجاز جلوگیری کنید و امنیت و تجربه کاربری را بهبود بخشید.

مرتبط: ۲۸ ابزار امنیت سایبری که میتوانید در محل کار استفاده کنید (بهعلاوه ویژگیهای کلیدی)

اگر این مقاله را دوست دارید، لطفا آن را با دوستان خود به اشتراک بگذارید.

![دانلود کتاب: فضای مجازی و سلامت روانی [راهکارهای بهبود روانشناختی در دنیای آنلاین]](https://ivsi.ir/wp-content/uploads/2023/05/virtual-space-and-mental-health-book-300x300.webp)