-

خانهخانه

-

مقالاتمقالات

-

فروشگاهفروشگاه

-

طراحی سایتطراحی سایت

-

درباره مادرباره ما

-

حمایت از ماحمایت از ما

-

ارتباط با ماارتباط با ما

اگر این مقاله را دوست دارید، لطفا آن را با دوستان خود به اشتراک بگذارید.

امروزه، امنیت اطلاعات یکی از مهمترین مسائل در دنیای دیجیتال است. بسیاری از افراد در وبسایتها، برنامهها و سیستمهای مختلف از رمز عبور برای حفظ امنیت اطلاعات خود استفاده میکنند. با این حال، در برخی موارد، افراد میتوانند رمز عبور حسابهای دیگران را به دست آورده و به اطلاعات شخصی و حساس دسترسی پیدا کنند.

در این مقاله از ایوسی، قصد داریم با استفاده از یک ابزار قدرتمند به نام “John the Ripper” به شما معرفی کنیم. John the Ripper یک ابزار متن باز و قدرتمند برای کرک کردن رمز عبور است. این ابزار، با استفاده از روشهای مختلفی، به شما امکان میدهد تا رمز عبورهای قوی را بررسی و خواهید دانست آیا رمز عبور شما امن است یا خیر.

مرتبط: ۱۸ کد برتر برای تست امنیت در لینوکس کالی

ابتدا، باید John the Ripper را از وبسایت رسمی آن دانلود کنید. شما میتوانید این ابزار را از آدرس https://www.openwall.com/john/ دریافت کنید.

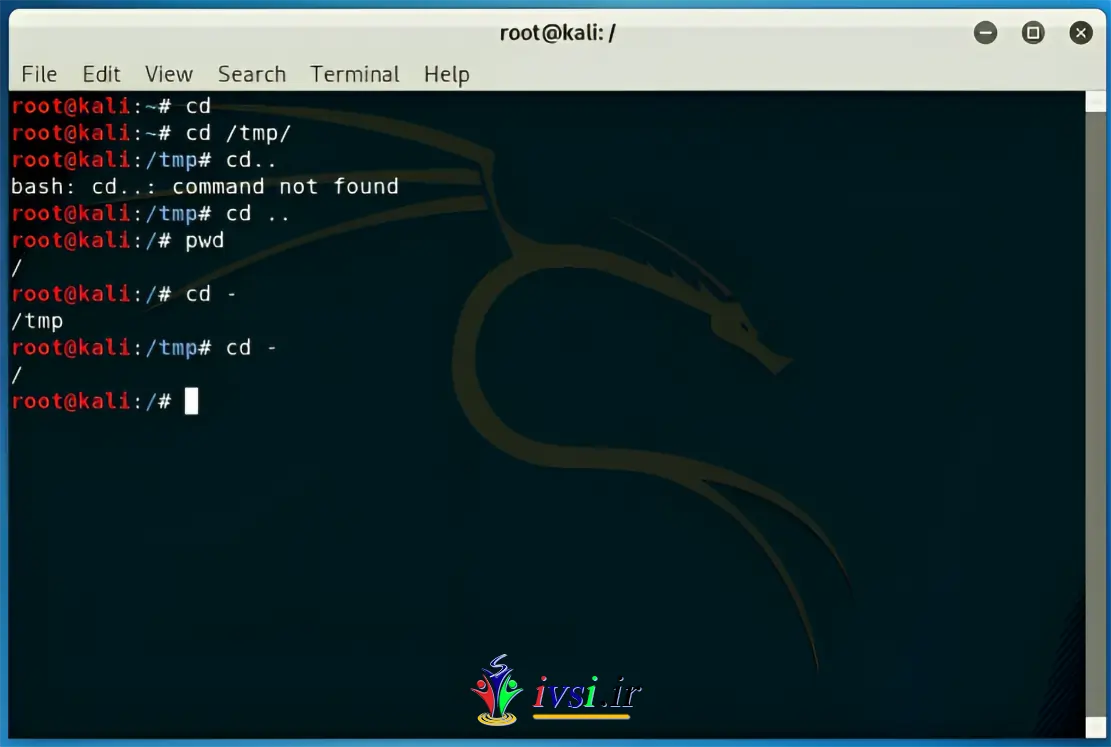

بعد از دانلود فایل فشرده John the Ripper، آن را با استفاده از دستور unzip استخراج کنید. سپس وارد پوشه نرمافزار شده و دستورات زیر را اجرا کنید:

cd john-1.9.0-jumbo-1/src ./configure && make

این دستورات فرآیند راهاندازی John the Ripper را شروع میکنند.

قبل از شروع استفاده از John the Ripper، بهتر است تنظیمات پیشفرض را کنترل کنید. مسیر پیشفرض برای فایل رمز عبور ها واژهنامهها /etc/john/john.conf است. شما میتوانید این فایل را با استفاده از یک ویرایشگر متنی مانند vi یا nano ویرایش کنید و تنظیمات را به دلخواه تغییر دهید.

حالا که John the Ripper را راهاندازی کردید و تنظیمات پیشفرض را اعمال کردید، میتوانید از آن برای کرک کردن رمز عبور استفاده کنید. برای این کار، دستورات زیر را در پایانه (terminal) لینوکس خود اجرا کنید:

cd john-1.9.0-jumbo-1/run ./john [path_to_password_file]

در این دستور، [path_to_password_file] باید مسیر فایل حاوی رمز عبورهایی که میخواهید کرک کنید را نشان دهد.

مرتبط: ۱۱ ابزار شکستن رمز عبور (نرم افزار هک رمز عبور)

جان چاک دهنده (John the Ripper) یک ابزار قدرتمند مورد استفاده برای تست امنیت پسوردها است. این ابزار می تواند در شکستن برخی از پسوردها با استفاده از روش های مختلف اثربخش باشد. اما این ابزار نمی تواند هر پسورد را بشکند. موفقیت در شکستن پسوردها به عواملی مانند طول و پیچیدگی پسورد، روش تشکیل شده، و قدرت سخت افزاری که استفاده می شود بستگی دارد.

بله، هکرها ممکن است از John the Ripper استفاده کنند. John the Ripper یک ابزار کاربردی برای بازیابی رمز عبور است که قابلیت کرک کردن و تست کردن قوت رمزهای عبور را دارد. این ابزار معمولاً توسط افرادی استفاده می شود که قصد دسترسی غیرمجاز به سیستم یا محسنهای دیگر را دارند. اما مهم است بدانید که استفاده از John the Ripper در بیشتر موارد قانونی نیست و در نهایت ممکن است به مجازات قانونی منجر شود.

جان چاک دهنده (John the Ripper) یک ابزار قدرتمند برای کرک (کسب رمز عبور) رمزهای عبور می باشد. این ابزار قدرتمند قادر است رمزها را با استفاده از روش های مختلفی مانند حملات با استفاده از دیکشنری، حملات برتر تلاش و حملات ترتیب ناشناس شکست دهد. همچنین، این ابزار قدرتمند قابلیت اجرا روی سیستم های مختلف و استفاده از محاسبات موازی را نیز دارا می باشد. با این وجود، قدرت و کارایی این ابزار بستگی به پیکربندی و پارامترهای مورد استفاده دد و ممکن است تا حدودی متفاوت باشد.

بله، جان چاک دهنده (John the Ripper) ابزاری رایگان است. این ابزار یک نرمافزار قدرتمند برنامه ریزی شده در زبان C است که برای تست امنیت رمزنگاری و یافتن رمزهای عبور قوی استفاده میشود.

John the Ripper یک ابزار قدرتمند برای کرک پسورد است و به عنوان یک ابزار شهیر در حوزه امنیت استفاده میشود. در زیر مهمترین دستورات John the Ripper را لیست کردهام و توضیحات مختصری هر یک را آوردهام:

یکی از مهمترین دستورات استفاده از John the Ripper است. این دستور برای اجرای عملیات کرک پسورد و گشودن فایلهای حاوی پسورد مورد استفاده قرار میگیرد. به صورت پیشفرض، John برای کرک پسوردهای UNIX و محاسبه هشها (hashes) استفاده میشود.

مثال:

john /path/to/passwords.txt

این دستور برای ادغام فایل /etc/passwd و /etc/shadow و تهیه فایلی قابل خواندن برای John the Ripper است. این کار برای حل مشکلات دسترسی به فایلهای /etc/passwd و /etc/shadow و همچنین سرعتبخشیدن به عملیات کرک پسوردها مفید است.

مثال:

unshadow /etc/passwd /etc/shadow > passwords.txt

این دستور برای تبدیل فایلهای فشرده zip به فرمت John the Ripper استفاده میشود. با استفاده از این دستور، میتوانید پسوردهای فایلهای زیپ شده را برای کرک توسط John the Ripper بازیابی کنید.

مثال:

zip2john file.zip > file.hash

این فایل تنظیمات پیشفرض برای John the Ripper را شامل میشود. با ویرایش این فایل، شما میتوانید تنظیمات را به دلخواه خود تغییر دهید، مانند نوع رمزنگاری (encryption)، نحوه استفاده از قواعد (rules) و الگوریتمهای تست شده.

مثال: ویرایش فایل john.conf با استفاده از ویرایشگر متنی

این تنها برخی از دستورات مهم John the Ripper هستند. این ابزار دارای دستورات بسیار بیشتری است که میتوانید با مطالعه مستندات جامع آن جزئیات بیشتری درباره آنها را بدست آورید.

در این مقاله، ابزار قدرتمندی به نام John the Ripper را برای کرک کردن رمز عبورها معرفی کردیم. John the Ripper با استفاده از روشهای بروتفورس و دیکشنری، به شما امکان میدهد تا رمز عبورهای قوی را بررسی کنید و از امنیت اطلاعات خود اطمینان حاصل کنید. امیدواریم که این مقاله به شما کمک کرده باشد تا در مورد استفاده از این ابزار قدرتمند بیشتر بدانید.

مرتبط: ۲۸ ابزار امنیت سایبری که میتوانید در محل کار استفاده کنید (بهعلاوه ویژگیهای کلیدی)

اگر این مقاله را دوست دارید، لطفا آن را با دوستان خود به اشتراک بگذارید.

![دانلود کتاب: فضای مجازی و سلامت روانی [راهکارهای بهبود روانشناختی در دنیای آنلاین]](https://ivsi.ir/wp-content/uploads/2023/05/virtual-space-and-mental-health-book-300x300.webp)