در دنیای امروز، حفظ امنیت اطلاعات و اطلاعات حساب کاربری یکی از مسائل کلیدی است. برای این منظور، استفاده از رمز عبورهای قوی و امن از اهمیت بسیاری برخوردار است. اما بررسی امنیت رمز عبورها نیازمند استفاده از ابزارهای قوی و کارآمد است.

در این مقاله از ایوسی، به بررسی ابزار Hydra که یک ابزار برای تست امنیت رمز عبور است، میپردازیم. Hydra یک ابزار قدرتمند و معروف در میان ابزارهای تست نفوذ (Penetration Testing) است که میتواند به شما کمک کند تا امنیت رمز عبورهای سایتها و سیستمها را بررسی کنید.

ابزار Hydra با استفاده از تلاشها و حدسهای متعدد، تلاش میکند رمز عبور درست را پیدا کند. این ابزار بر روی پروتکلهای شبکه از جمله HTTP، FTP، Telnet و SSH قابل استفاده است. Hydra بر اساس الگوریتمهای همزمان و چندنخی عمل کرده و با ایجاد تعداد زیادی ارتباط همزمان، سعی میکند تمامی رمز عبورهای ممکن را بررسی کند.

مرتبط: ۱۸ کد برتر برای تست امنیت در لینوکس کالی

استفاده از ابزار Hydra

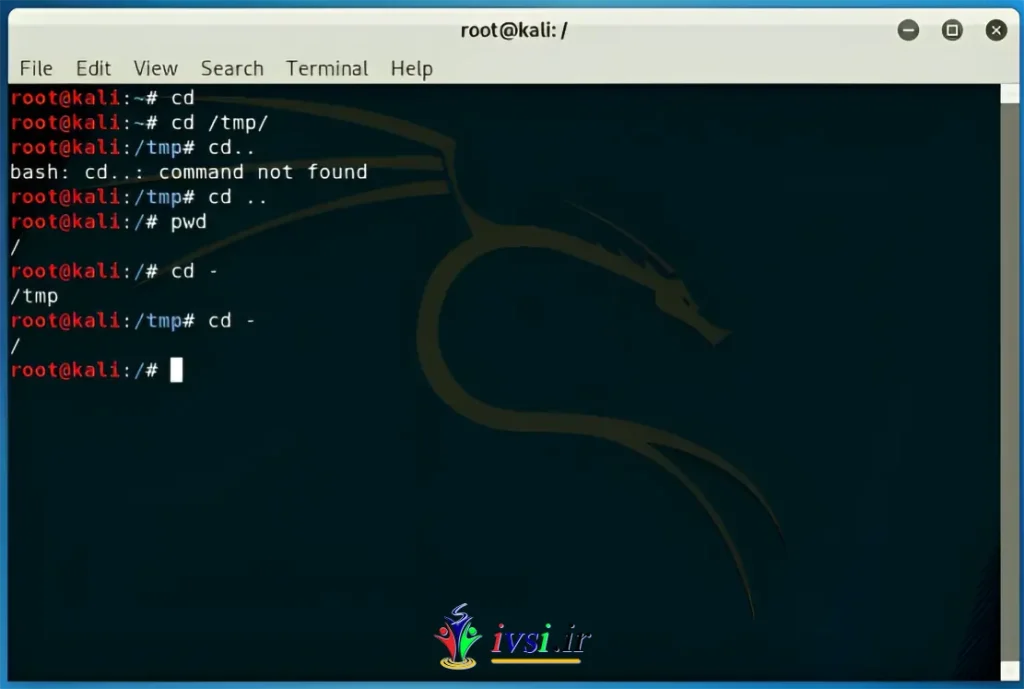

جهت استفاده از ابزار Hydra، دستور زیر را در ترمینال لینوکس کالی وارد نمایید:

hydra [options] <hostname> <service> <options>

در این دستور، ما از Hydra برای بررسی امنیت رمز عبور در یک سرویس خاص استفاده میکنیم. برای نمونه، فرض کنید میخواهید رمز عبور برای یک سرویس تلنت را بررسی کنید. در این صورت، دستور زیر را در ترمینال کالی وارد کنید:

hydra -l <username> -P <password_list> <hostname> telnet

در این دستور، ما از متغیرهای زیر استفاده میکنیم:

username: نام کاربری مورد نظر برای تست رمز عبورpassword_list: فایل حاوی لیست ممکن از رمز عبورهاhostname: نشانی IP یا دامنه سرویس مورد نظرtelnet: نوع سرویس مورد نظر

به عنوان مثال، دستور زیر را در نظر بگیرید:

hydra -l admin -P passwords.txt 192.168.0.1 telnet

در این مثال، ما از Hydra برای بررسی امنیت رمز عبور سرویس تلنت در میزبان با IP 192.168.0.1 استفاده میکنیم. نام کاربری مورد بررسی admin و فایل passwords.txt حاوی لیست ممکن از رمز عبورها است.

استفاده از Hydra به شما امکان میدهد تا تمامی رمز عبورهای ممکن را در یک زمان کوتاه بررسی کنید. اما باید توجه داشت که استفاده نادرست یا نادرست از این ابزار، به شما ممکن است دردسر بیاورد. بنابراین، کاربران باید از قوانین و مقررات مربوط به تست نفوذ پیروی کنند و از این ابزار با مسئولیت استفاده کنند.

مرتبط: چگونه از سایت وردپرس خود در برابر حملات Brute Force محافظت کنیم (گام به گام)

سوالات متداول:

چرا از Hydra Python استفاده کنیم؟

اسفاده از Hydra Python برای موارد زیر به منظور تست و حملات برنامه های کاربردی است:

- تست امنیت: Hydra Python یک ابزار کلیدی برای تست امنیت شبکه و برنامه ها است. با استفاده از این ابزار می توانید با حملات کلمه عبور از طریق فهرست مشخص و خودکار و با تعداد زیادی از روش ها ، به صورت اتوماتیک و طیف گسترده ای از نام کاربری و کلمه عبور بررسی کنید.

- نفوذ: Hydra Python را می توان برای حملات نفوذ به سرور ها و سیستم های مختلف استفاده کرد. با استفاده از این ابزار می توانید سرورهای مورد هدف را هدف قرار داده و با تعداد زیادی از نام کاربری و کلمه عبور مختلف حمله کنید.

- آزمایش عملکرد: Hydra Python می تواند برای آزمایش عملکرد سرورها و برنامه های شبکه استفاده شود. با استفاده از این ابزار می توانید تعداد زیادی از درخواست ها را به سرور ارسال کرده و آزمایش کنید که چقدر آن قادر است بار کاری را تحمل کند.

- تست نفوذ به وب سایت ها: Hydra Python می تواند برای تست نفوذ به وب سایت ها استفاده شود. با استفاده از این ابزار می توانید با حملات کلمه عبور و اسم کاربری به صورت اتوماتیک بر روی وب سایت ها حمله کنید و ضعف های امنیتی را شناسایی کنید.

در کل، استفاده از Hydra Python به تست و امنیت برنامه ها و شبکه

تست Hydra چیست؟

Hydra یک ابزار حمله به رمز عبور است که برای بررسی امنیت سیستم ها و شبکه ها استفاده می شود. این ابزار قادر است تعداد زیادی حملهٔ دیکشنری، فورس-بروت، فورس اچ-تی-تی پی-تی، مقابله با سرویس های انتقال فایل FTP و SSH، جعل پروتکل های پست الکترونیک و غیره را انجام دهد. Hydra قابلیت محاسبهٔ هش عبارت کلیدی را نیز دارد و از آن برای حملات بر روی اکانت های سخت افزاری و نرمافزاری استفاده می شود. این ابزار با قابلیت همزمان سازی بسیار در انجام حملات، عبور از تشدید کننده های دروازه ها، محافظت در برابر بلاک کردن ای پی، تورجان ها و … ارزشمند به شمار میرود.

Hydra API چیست؟

Hydra API یک پلتفرم برنامه نویسی است که امکان ایجاد و مدیریت سرویس های وب و API ها را فراهم می کند. این پلتفرم محیطی کاربردی برای ساخت و اجرای API ها در محیط های توزیع شده و چندین زبان برنامه نویسی مانند جاوا، پایتون، روبی و … را پشتیبانی می کند. با استفاده از Hydra API، می توان برنامه های اینترنت اشیا، برنامه های موبایل، وب سایت ها و سرویس های دیگر را با هم ارتباط داد و به طراحی و توسعه سیستم های توزیع شده مبتنی بر API کمک کرد.

آیا Hydra با یافتن رمز عبور متوقف می شود؟

خیر، Hydra ابزاری است که برای بررسی بازوی بدون اجازه در یک سیستم استفاده می شود و می تواند با استفاده از فهرستی از رمزهای عبور ممکن به طور اتوماتیک تلاش کند تا وارد سیستم شود. بنابراین، حتی اگر رمز عبور صحیح را پیدا کند، Hydra به طور خودکار متوقف نمی شود و ممکن است برای مهاجم ادامه دهد و به اطلاعات حساس دسترسی پیدا کند.

مهمترین دستورات Hydra کدامند؟

Hydra یک ابزار تست نفوذ برای حملات ارسال واژگان پیاپی (brute force) است که بر روی انواع سرویسهای شبکه اعمال میشود. برخی از مهمترین دستورات آن عبارتند از:

hydra [options] target service: این دستور برای تعیین هدف و اجرای حمله با استفاده از سرویس مورد نظر استفاده میشود.-l: با استفاده از این دستور، میتوان نام کاربری را مشخص کرد.-P: از این دستور برای مشخص کردن فایل حاوی واژگان استفاده میشود.-e: با این دستور میتوان انواع خطاهایی که در حین حمله نمایش داده میشوند را مشخص کرد.-s: با استفاده از این دستور، میتوان پورت مورد نظر را تعیین کرد.-x ::: این دستور برای تعیین قالب واژگان (از حروف الفبا، اعداد و علائم خاص) استفاده میشود.-C: با این دستور میتوان از یک فایل کانفیگ برای زنجیره کردن حملات استفاده کرد.-F: این دستور برای اجبار hydra به اجرای کلمه عبور پیشفرض در سرویسها استفاده میشود.-S: این دستور برای تنظیم حجم ترافیک بهصورت تصادفی استفاده میشود.-M: با استفاده از این دستور میتوان لیستی از اهداف را از یک فایل خواند و بر روی تمام آنها حملات اجرا کرد.

این تنها نمونهای از دستورات مهم Hydra است و هنوز دستورات دیگری نیز در این ابزار وجود دارد که برای کاربردهای خاصی استفاده میشوند.

نتیجه گیری

در این مقاله، ما به بررسی ابزار Hydra پرداختیم که یک ابزار برای تست امنیت رمز عبور است. با استفاده از این ابزار، میتوانید امنیت رمز عبورهای سرویسها و سیستمها را بررسی کنید. با این حال، استفاده نادرست یا نادرست از این ابزار ممکن است به مشکلات جدی منجر شود. بنابراین، کاربران باید از قوانین و مقررات مربوط به تست نفوذ پیروی کنند و برای استفاده از این ابزار با مسئولیت عمل کنند.